标签:Linux安全管理

使用Rkhunter检测Rootkit渗透

第一:Rootkit Rootkit是一种特殊的恶意软件,它的功能是在安装目标上隐藏自身及指定的文件、进程和网络链接等信息,比较多见到的是Rootkit一般都和木马、后门等其他恶意程序结合使用。Rootkit通过加载特殊的驱动,修改系统内核,进而达到隐藏信息的目的。Rootkit必备的基本功能,包括提供root后门,控制内核模块的加载, 隐藏文件,隐藏进程,……

记录一次服务器被攻击时的处理过程

特此声明,此篇文章只是分享一下服务器被攻击时的处理思路,并没有什么技术含量的东西。此次攻击是服务器被当成肉鸡了一直DDOS外部网站,事情不大,但影响甚大,因为此主机不光负载过高,并且跑了1G的带宽,影响可想而知。 故事开始:2016:10:27 17:14 接收到反馈出口带宽异常,同时接收到服务器带宽占用报警,我们所有主机都是加有基础监控模板的(Zabbix……

Linux中安全增强系统SELinux

在大多数用户的眼里,每次登陆Linux系统都必须输入密码,而且除了root之外,一个普通用户不能随意读写其他用户的文件,也不能更改系统设置,应该足够安全了。当了解到PAM那样的用户认证机制之后,更加坚定了对Linux系统安全性的信心,似乎从此以后就可以高枕无忧了。但是遗憾地说,只因PAM是用户认证机制,而不是用户授权机制。真正的用户授权机制在Linux的内核……

Linux中Tcp_wraper和Nsswitch

Tcp_wraper介绍 Tcp_wraper跟iptables一样也是Linux中的一种访问控制。但是跟iptables是一个框架,工作在内核空间;而Tcp_wraper实际上是一个库文件libwrap.so,工作于用户空间,简易的访问控制。当有某个程序在编译时加上了tcp_wraper的库从而就可以使用tcp_wraper进行访问控制。比如受Tcp_wr……

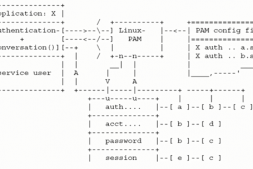

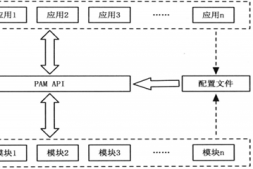

Linux中PAM用户认证机制

日新月异的计算机技术发展了这么多年,用户认证方式也发生了翻天覆地的变化。比如:密码验证、指纹认证、RFID认证、虹膜认证等,踊跃而志,层出不穷。可是不管采用什么样的认证方式,都有一个不可回避的问题,那就是你得实现它! Linux作为一个能够同时提供多种服务的操作系统,是不能只提供一个绕不过去的login命令就能保障其不备非法登录的。类似sshd、ftpd也需……

安全数据传输机制VPN原理介绍

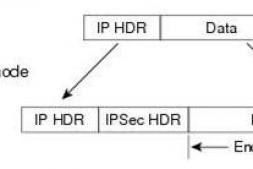

VPN介绍 在现代互联网中,要想安全地传输数据想必懂计算机的都会说使用“VPN”,是的用VPN!VPN(virtual private network,虚拟专用网)就是在两个网络实体之间建立的一种“受保护”的连接,这两个实体可以通过点到点的链路直接相连。“受保护”可以理解为通过使用加密技术防止数据被窃听;通过数据完整性验证防止数据被破坏、篡改;通过认证机制实……

安全连接工具OpenSSH介绍

一、OpenSSH介绍 OpenSSH是SSH(Secure SHell)协议的免费开源实现。SSH协议族可以用来进行远程控制, 或在计算机之间传送文件。而实现此功能的传统方式,如:ftp、pop和telnet在本质上都是不安全的,因为它们在网络上用明文传送口令和数据,别有用心的人非常容易就可以截获这些口令和数据。而且,这些服务程序的安全验证方式也是有其弱点……

Linux用户和GRUB密码破解

第一部分:如何破解root密码 Linux安装完毕后会有一个root用户。那么如何在不知道密码的情况下修改掉root用户的密码呢? 方法如下: 1.在grub引导界面中按“e”进入grub的编辑模式 2.编辑模式下选择第二项,即:“kernel /vmlinuz-2.4.20-8 ro root=LABEL=/”。然后再按“e”编辑此项 3.在后面加上“ s……

Linux系统安全相关工具

nmap工具 Nmap是一个强大的端口扫描类安全评测工具、被设计为检测主机数量众多的巨大网络支持ping扫描、多端口检测、os识别等多种技术。 安装 [root@localhost ~]# yum install nmap 1 [root@lo……

Linux系统安全等级

安全这个问题,从计算机诞生开始就一直跟随比如各种木马、病毒、各种攻击等等。刚学习Linux的人看着“黑屏白字”马上会联想到美国大片,内心激动不已。再加上平时使用的windows系统总会被黑。由此就自然而然地想到windows不行,没有Linux安全。但是现实中正好相反,windows可是通过了美国C2级安全认证的。而windows的安全问题之所以被人们广为诟……